در این سری از مقالات به آموزش و بررسی منوها و گزینه های مختلف در pfsense می پردازیم.

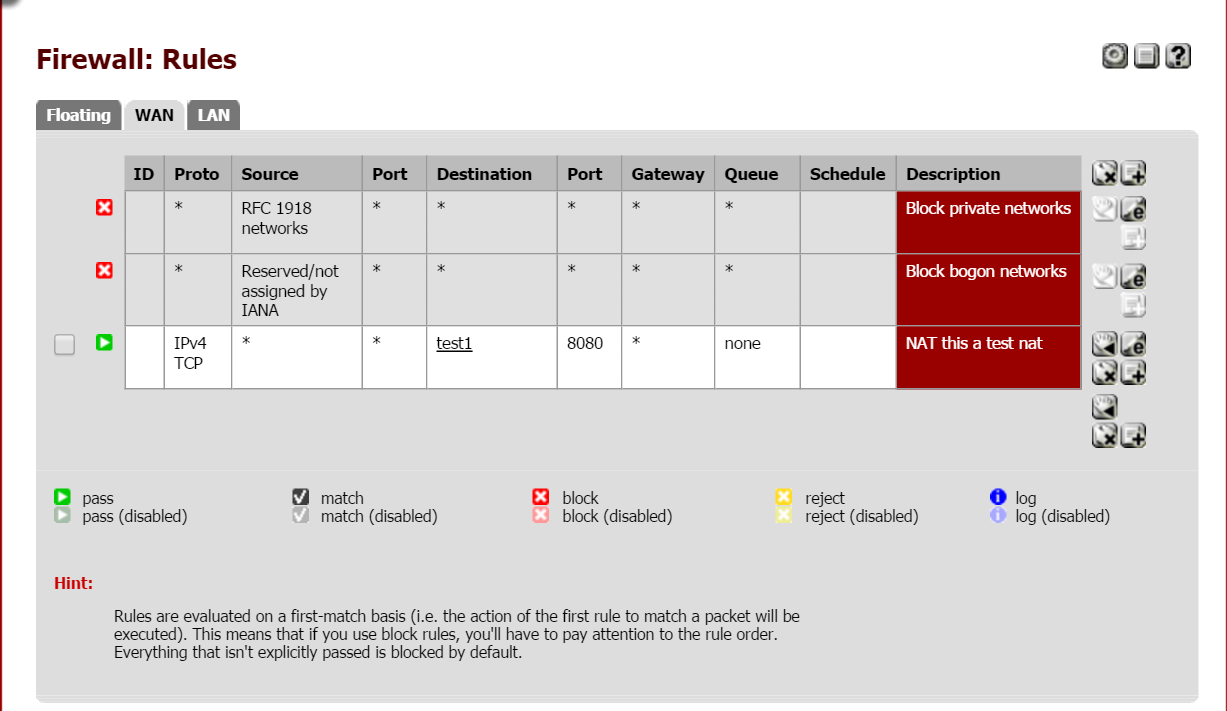

رول ها (Rules)

پروژه PFSense رول نویسی و ایجاد سیاست های مختلف بر روی شبکه را با توجه به محیط تحت وبش بسیار ساده کرده است .

Rule نویسی در این فایروال برای فیلترینگ بسته های IP به سه حالت منطقی و کلی برای تصمیم گیری درباره وضعیت برخورد با بسته به ترتیب PASS , Block و Reject است که در ادامه به تفصیل درباره هر کدام توضیحاتی آورده شده است.

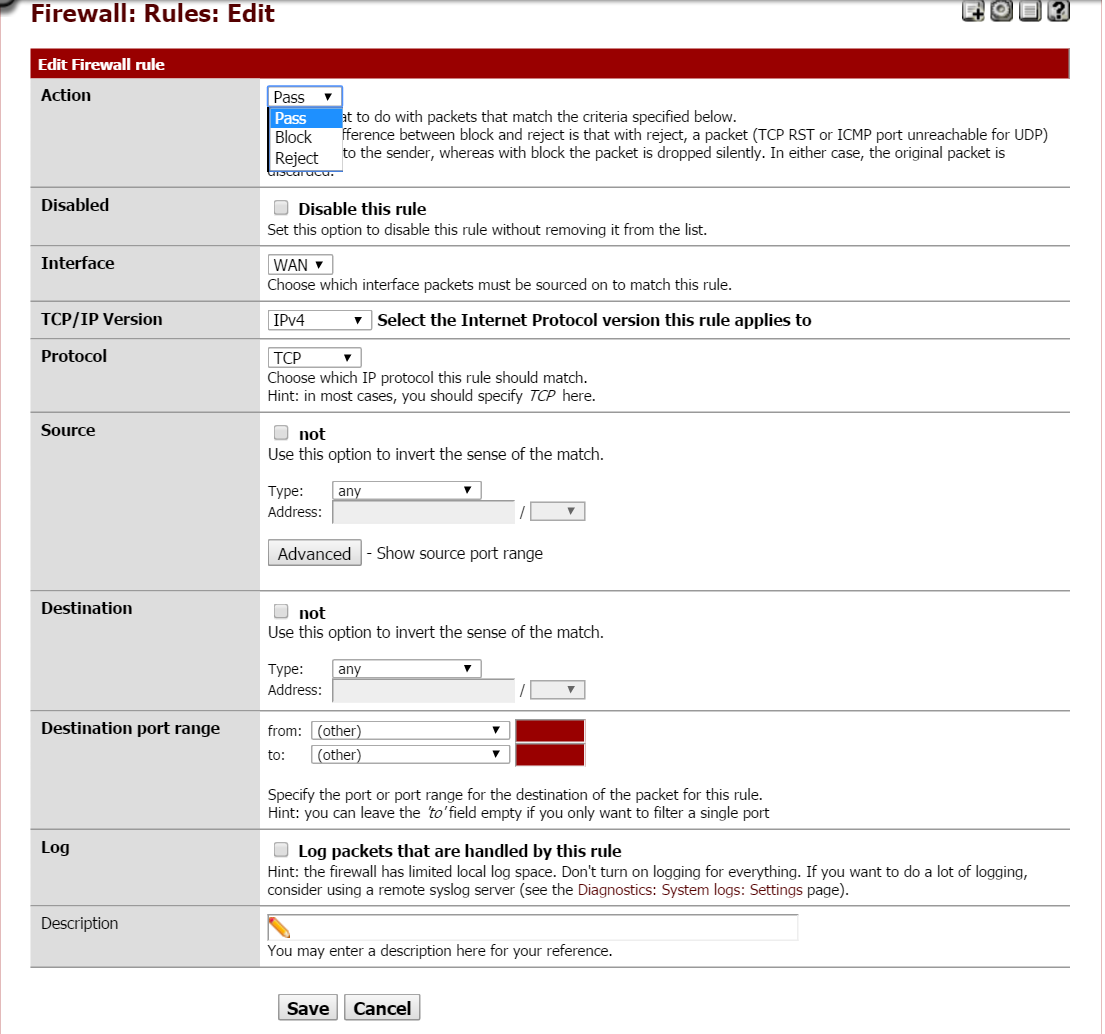

PASS:

در این حالت ما میتوانیم به فایروال بگوییم که بسته ای از interface مورد نظر ما وارد یا خارج میشود در صورتی که با سیاسیت های تعریف شده انطباق داشته باشد مورد قبول واقع شود و رد شود .

در واقع این حالت حالت موافقت با ترافیک وارد یا خارج شده است و برای باز کردن مسیر آن جریان ترافیکی مورد نظر فقط میتوانیم از این منطق استفاده کنیم .

جدول ۲٫۲٫۱ به اختصار دررابطه با هریک از اصلاحاتی که در تصویر بالا آمده است توضیحاتی جهت آشنایی بیشتر آورده شده است.

| عملیات منطقی که میخواهیم بر روی بسته اعمال شود

|

Action |

| در صورتی که تیکاین قسمت زده شود rule مورد نظر غیر فعال میشود | Disabled |

| اینترفیس یا رابط ورودی ترافیک را از این قسمت انتخاب میکنیم | Interface |

| نسخه پروتکل TCP/IP را از این قسمت میتوانیم انتخاب کنیم . مانند IPv4 و IPv6 | TCP/IP Version |

| پروتکل ازتباطی را از این قسمت انتخاب میکنیم . مانند TCP , UDP , ICMP یا … | Protocol |

| آدرس منبع یا جایی که از انجا ترافیک به سمت ما ارسال میشود را در این قسمت مشخص میکنیم | Source |

| آدرس مقصد یا جایی که ترافیک به آنجا ارسال میشود را مشخص میکنیم | Destination |

| لیست پورت های آدرس مقصد را که ترافیکبه آنجا ارسال میشود را مشخص می کنیم | Destination port range |

| در صورتی که این گزینه تیک خورده باشد فایروال در صورت انطباق رول با بسته رسیده آنرا لاگ می کند | Log |

| در این قسمت می توانید توضیحی درباره رولی که اضافهکرده اید بدهید تا در مراجعات بعدی راحتتر آن را درک کنید. | Description |

جدول ۲٫۲٫۱

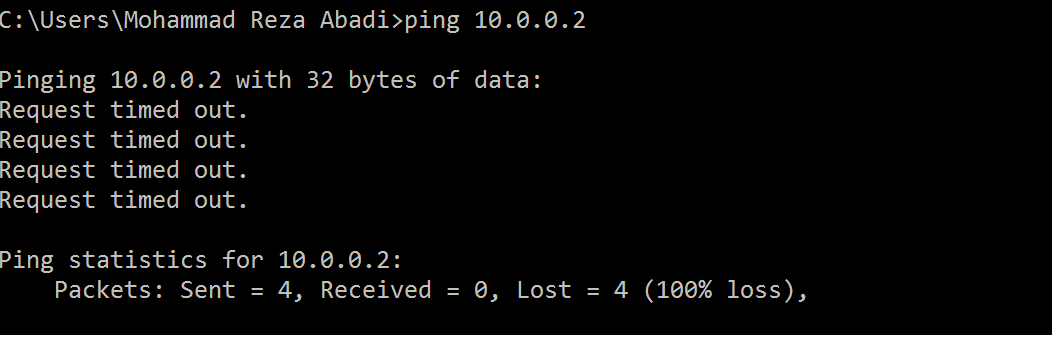

Block:

در این حالت ما می توانیم ترافیک ورودی به اینترفیس یا رابط اتصالمان را بطور کامل ببندیم. این بستن به این معناست که اگر ترافیکی ورودی با این رول ما انطباق پیدا کند بسته ارسالی بدون آنکه هرگونه واکنش یا اطلاع به ارسال کننده داده شود از بین می رود.

این حالت black Hole یا سیاه چاله گفته میشود که در کمتر فایروالی آن هم Open Source دیده میشود و برای دور ماندن Host ما از دیدگاه نفوذگران کاربرد بسیاری دارد.

همانطور که در تصویر مشخص است تمام قابلیت های موجود در صفحه تعریف رول به مانند قسمت قبلی است . ار این رو برای اطلاع از تعریف هر قسمت می توانید به جدول ۲٫۲٫۱ مراجعه کنید.

در تصویر زیر نمونه ای از Block شدن پروتکل ICMP و واکنش فایروال نسبت به آن را می بینید.

ICMP-Block

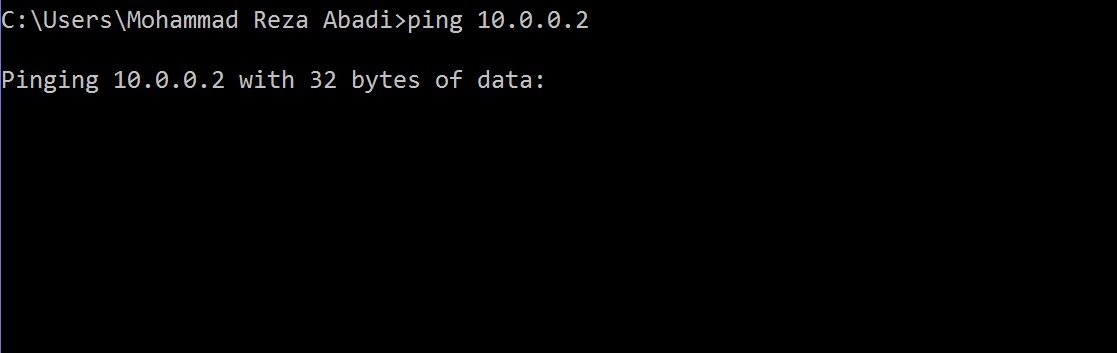

Reject:

در این حالت هم مانند حالت Block ترافیک ورودی به اینترفیس یا رابط اتصالمان بسته می شود ولی با این فرق که در صورتی که رول تعریفی ما با ترافیک انطباق پیدا کند یک واکنش به ارسال کننده ارسال می شود . او را از بسته بود جریان ترافیکی ارسالی با خبر می کند.

همانطور که در تصویر مشخص است تمام قابلیت های موجود در صفحه تعریف رول به مانند قسمت قبلی است . ار این رو برای اطلاع از تعریف هر قسمت می توانید به جدول ۲٫۲٫۱ مراجعه کنید.

در تصویر زیر نمونه ای از Reject شدن پروتکل ICMP و واکنش فایروال نسبت آن را می بینید.

ICMP-Reject

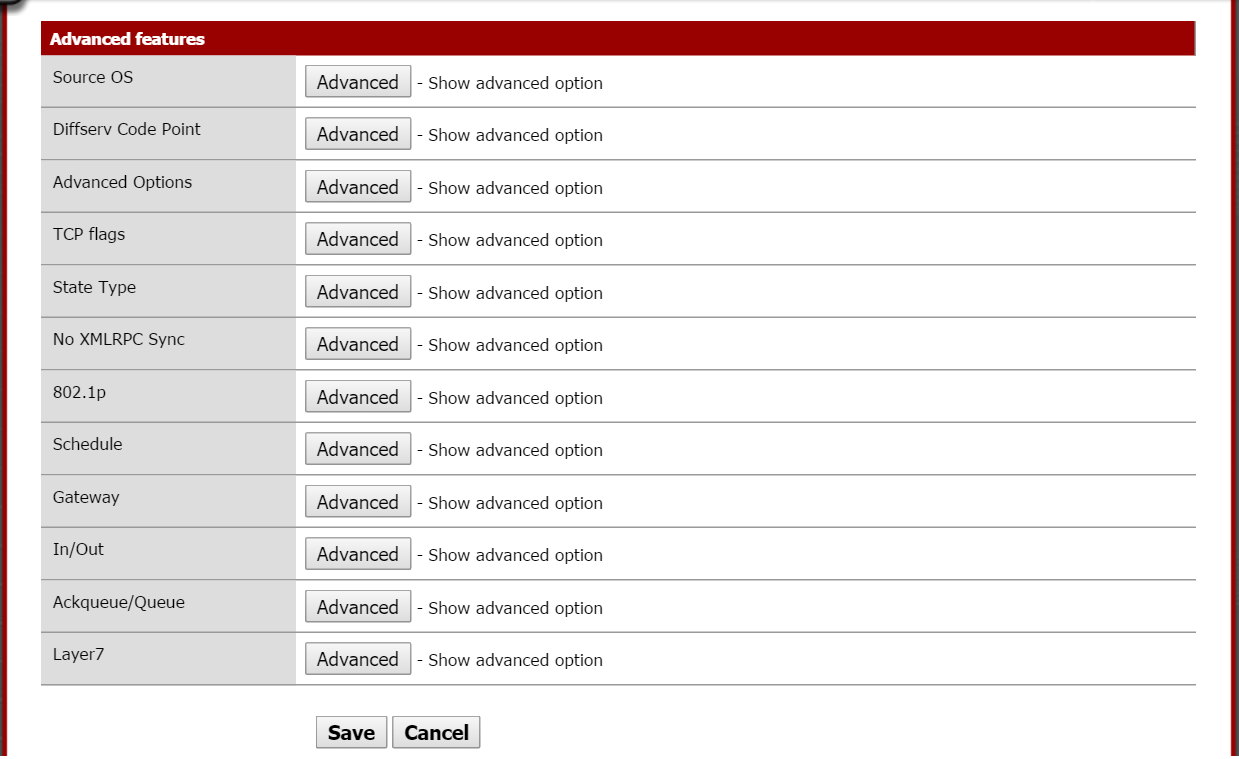

Advanced features-

در ادامه جدولی آمده که قسمت Advanced features را در تعریف رول ها شرح می دهد.

| می توانیم سیستم عامل منبع را محدود به گزینه ی خاصی کنیم.

مانند unix , windows , linux و … |

Source OS |

| Diffserv code point | |

| یکسری تنظیمات پیشرفته که می توان تنظیمات مربوط به همه موارد بسته های IP را تغییر داد | Advanced Option |

| فلگ های مربوط به پروتکل TCP را می توان تغییر داد | TCP flags |

| حالت و نوع بسته را می توان تغییر داد | State type |

| در صورتی که تیک این قسمت خورده باشد درهنگام سینک H.A این رول سینک نخواهد شد. | No XMLRPC Sync |

| استاندارد ۸۰۲٫۱p را بر روی بسته IP پیاده سازی می کند | ۸۰۲٫۱p |

| زمان بندی های تعریف شده را بر روی رول اعمال می کند | Schedule |

| مسیر خروجی بسته هایی که با این رول منطبق شده اند را مشخص می کند | Gateway |

| صف های تعریف شده در قسمت traffic shaper را از این گزینه می توان بر روی رول اعمال کرد | In/Out |

| Ackqueue/Queue | |

| صف های مربوط به محدودیت های لایه ۷ را از این قسمت می توان بر روی رول اعمال کرد | Layer 7 |

جدول Advanced

عالی بود ممنون

امیدوترم این مباحث ادامه دار باشه

دوست عزیز خوشحالم که مورد استفاده قرار گرفته

با کانال تلگرام و نوتیفیکیشن های سایت همراه باشید تا به جدیدترین مقالات دسترسی داشته باشید.